La conmutación de circuitos se usa en redes telefónicas públicas. La técnica de conmutación de circuitos se desarrolló para tráfico de voz aunque también puede gestionar tráfico datos de forma no muy eficiente. En la conmutación de circuitos se establece un canal de comunicaciones dedicado entre dos estaciones, en donde, se reservan recursos de transmisión y de conmutación de la red para su uso exclusivo en el circuito durante la conexión. La transmisión es transparente, ya que, una vez establecida la conexión parece como si los dispositivos estuviesen directamente conectados.

Diversos aspectos importantes de las redes de conmutación de circuitos han cambiado de forma drástica con el incremento de la complejidad y digitalización de las redes de telecomunicaciones públicas, haciendo que las técnicas de encaminamiento jerárquico hayan sido reemplazadas por otros no jerárquicas, más flexibles y potentes, que permiten mayor eficiencia y flexibilidad.

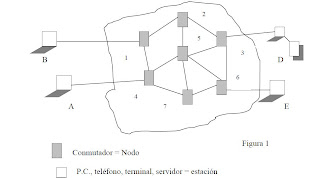

En general la transmisión de voz, imágenes, vídeo y datos a larga distancia se realiza a través de una red de nodos de conmutación intermedios. Algunos nodos sólo se conectan a otros nodos en su única tarea de conmutación interna de la red. Otros nodos además de conmutación están conectados a otras estaciones. Los enlaces entre nodos están multiplexados en frecuencia (FDM) o en el tiempo (TDM). Generalmente la red no está completamente conectada, o sea, no existe un enlace directo entre cada posible pareja de nodos, aunque siempre es deseable más de un enlace o ruta alternativa entre cada par de nodos.

enlaces conectados entre nodos de la red. En cada uno de los enlaces físicos se dedica un canal lógico para cada conexión establecida.

La conmutación de circuitos implican tres fases:

1) Establecimiento del circuito: Se establece un circuito extremo a extremo. Por ejemplo la estación A envía una solicitud al nodo 4 (a través de una línea dedicada) pidiendo una conexión con la estación E. El nodo 4 debe de encontrar una ruta hacia el nodo 6 en función de las estrategias de encaminamiento y coste del enlace. El nodo 4 selecciona el enlace hacia el nodo 5, reserva un canal libre de enlace (utilizando FDM o TDM) y lo mismo hace el nodo 5 hacia el nodo 6; a continuación se envía un mensaje a E solicitando la conexión.

2) Transferencia de datos: Después del establecimiento del circuito se transmite la información (analógica o digital) de A a E , siguiendo el camino formado por el enlace A-4, canal 4-5, canal 5-6 y enlace 6-E. Normalmente esta conexión es duplex.

3) Desconexión del circuito: Después de la transferencia de datos, la conexión finaliza por orden de una de las dos estaciones involucradas A o E. Esta señal de desconexión se debe de propagar por los nodos 4, 5 y 6 para que liberen los recursos dedicados a la conexión que se cierra.

Para la transmisión de datos entre ordenadores la información se realiza a velocidad fija sin otro retardo que el de propagación a través de los enlaces, siendo despreciable el retardo introducido por cada nodo de la ruta. La conmutación de circuitos fue desarrollada para el tráfico de voz (analógico) como es el caso de la red telefónica pública. En la actualidad se usa para transmisión de datos vía modem y está siendo progresivamente digitalizada.

Una red pública de telecomunicaciones se puede describir a través de los cuatro componentes que forman su arquitectura. Ver figura 2: a) Abonados: Son los dispositivos que se conectan a la red como el teléfono, el ordenador etc. b) Bucle local: es el enlace entre abonado y la red, también denominado bucle de abonado o línea de abonado formado por par trenzado. c) Centrales: son los centros de conmutación de la red. d) Líneas principales: Son los enlaces entre las centrales. Estas líneas principales transportan varios circuitos de voz haciendo uso de FDM o de TDM síncrona.

haber retardo en los nodos. A pesar de las limitaciones en el mundo digital sigue siendo una alternativa para redes locales y de área amplia.

Una red diseñada en torno a un único nodo de conmutación de circuitos consiste en un conjunto de estaciones conectadas a una unidad central de conmutación. El conmutador central establecerá un canal dedicado entre cualesquiera dos dispositivos que deseen comunicarse.

En la figura 3 se muestran los elementos principales de una red de un solo nodo. La parte central es el conmutador digital, cuya función es proporcionar una ruta transparente entre cualesquiera dos dispositivos conectados. El camino es transparente en el sentido de que parece como si existiese una conexión directa entre los dispositivos, normalmente duplex. El elemento de interfaz de red incluye las funciones y el hardware necesarios para conectar dispositivos digitales como ordenadores o teléfonos digitales. Las líneas principales a otros conmutadores digitales transportan señales TDM y facilitan los canales para la construcción de redes de varios nodos.

La unidad de control realiza tres tareas: a) Establece conexiones ante la solicitud de un dispositivo conectado a la red. Para establecer la conexión la unidad de control debe de gestionar y confirmar la petición, determinar si la estación destinataria está libre y construir una ruta a través del conmutador. b) Debe de mantener la conexión. Como el conmutador digital utiliza una aproximación por división en de tiempo, esta tarea puede necesitar un control continuo de los elementos de conmutación. c) Debe de liberar la conexión por solicitud o por razones propias.

Los conmutadores pueden ser bloqueantes o no bloqueantes. El bloqueo se da cuando dos estaciones de la red no se pueden conectar porque todos los caminos o rutas entre ellas están ocupados. Para transmisión de voz puede ser aceptable el bloqueo, pero no para la transmisión de datos.